Bab 8: Pengendalian Untuk Keamanan Informasi

Trust Services Framework mengatur pengendalian TI ke dalam lima prinsip yang berkontribusi secara bersamaan terhadap keandalan sistem:

- Keamanan (security) - akses (baik fisik maupun logis) terhadap sistem dan data di dalamnnya dikendalikan serta terbatas untuk pengguna yang sah.

- Kerahasiaan (confidentiaity) - informasi keorganisasian yang sensitif (seperti rencana pemasaran, rahasia dagang) terlindungi dari pengungkapan yang tanpa izin.

- Privasi (privacy) - informasi pribadi tentang pelanggan, pegawai, pemasok, atau rekan kerja hanya dikumpulkan, digunakan, diungkapkan, dan dikelola sesuai dengan kepatuhan terhadap kebijakan internal dan persyaratan peraturan eksternal serta terlindungi dari pengungkapan yang tanpa izin.

- Integritas Pemrosesan (processing integrity) - data diproses secara akurat, lengkap, tepat waktu, dan hanya dengan otorisasi yang sesuai.

- Ketersediaan (avaibility) - sistem dan informasinya tersedia untuk memenuhi kewajiban operasional dan kontraktual.

Beikut ini hubungan antara lima prinsip trust services untuk keandalan sistem:

DUA KONSEP KEAMANAN INFORMASI FUNDAMENTAL

KEAMANAN MERUPAKAN MASALAH MANAJEMEN, BUKAN HANYA MASALAH TEKNOLOGI

Walaupun keamanan informasi yang efektif mensyaratkan penggunaan alat-alat berteknologi sepertifirewall, antivirus, dan enkripsi, keterlibatan serta dukungan manajemen senior juga jelas menjadi dasar untuk keberhasilan. Manajemen senior harus berpartisipasi dalam pengembangan kebijakan karena mereka harus memutuskan sanksi yang akan diberikan terhadap tindakan ketidak patuhan. Manajemen senior juga harus mengotorisasi investasi sumber daya yang diperlukan untuk mengatasi ancaman yang teridentifikasi serta mencapai level keamanan yang dikehendaki.

DEFENSE-IN-DEPTH DAN MODEL KEAMANAN INFORMASI BERBASIS WAKTU

Defense-in-depth: menggunakan berbagai lapisan pengendalian untuk menghindari sebuah poin kegagalan.

Model keamanan berbasis waktu (time-based model of security): penggunaan kombinasi perlindungan preventif, detektif, korektif yang melindungi aset informasi cukup lama agar memungkinkan organisasi untuk mengenali bahwa sebuah serangan tengah terjadi dan mengambil langkah-langkah untuk menggagalkannya sebelum informasi hilang atau dirusak.

MEMAHAMI SERANGAN YANG DITARGETKAN

Langkah-langkah dasar yang dilakukan para penjahat untuk menyerang sistem informasi suatu perusahaan adalah:

- melakukan pengintaian.

- mengupayakan rekayasa sosial (attemp social engineering). Rekayasa sosial (social engineering): menggunakan tipuan untuk mendapatkan akses tanpa izin terhadap sumber daya informasi.

- memindai dan memetakan target (scan and map the target).

- penelitian (research).

- mengeksekusi serangan (execute the attack).

- menutupi jejak (cover tracks).

PENGENDALIAN PREVENTIF

Manajemen harus menciptakan sebuah budaya "sadar keamanan" dan pegawai harus dilatih untuk mengikuti kebijakan-kebijakan keamanan serta mempraktikkan perilaku komputasi yang aman,

ORANG-ORANG: PENCIPTAAN SEBUAH BUDAYA "SADAR-KEAMANAN"

COBIT 5 secara spesifik mengidentifikasi budaya dan etika organisasi sebagai salah satu dari fasilitator kritis untuk keamanan informasi yang efektif. Untuk menciptakan sebuah budaya sadar keamanan agar para pegawai mematuhi kebijakan keorganisasian, manajemen puncak tidak hanya harus mengomunikasikan kebijakan keamanan organisasi, tetapi juga harus memandu dengan mencontohkannya.

ORANG-ORANG: PELATIHAN

COBIT 5 mengidentifikasi kemampuan dan kompetensi pegawai sebagai sebuah fasilitator kritis lainnya untuk keamanan informasi yang efektif. Para pegawai harus memahami cara untuk mengikuti kebijakan keamanan organisasi. Oleh karena itu, pelatihan adalah sebuah pengendalian preventif yang kritis.

PROSES: PENGENDALIAN AKSES PENGGUNA

Penting untuk memahami bahwa "orang luar" bukan satu-satunya sumber ancaman. Seorang pegawai mungkin tidak puas karena berbagai alasan (contoh: tidak dipromosikan) dan mencoba balas dendam, atas mungkin melakukan korupsi karena kesulitan keuangan, atau mungkin juga memaksa untuk diberi informasi sensitif. Oleh karena itu, organisasi perlu menerapkan satu set pengendalian yang dirancang untuk melindungi aset informasi mereka dari penggunaan dan akses tanpa izin yang dilakukan oleh pegawai.

PENGENDALIAN AUNTENTIKASI

Autentikasi (authentication): memverifikasi identitas seseorang atau perangkat yang mencoba untuk mengakses sistem. Tiga tanda bukti yang dapat digunakan untuk memverifikasi identitas seseorang:

- sesuatu yang mereka ketahui, sepertu kata sandi atau personal identification number (PIN).

- sesuatu yang mereka miliki, sepertu kartu pintar atau badge ID.

- beberapa karakteristik fisik atau perilaku (disebut dengan pengidentifikasi biometri (biometric identifier): sebuah karakteristik disik atau perilaku yang digunakan sebagai informasi keaslian), seperti sidik jari atau pola tulisan.

Autentikasi multifaktor (multifactor authentication): penggunaan dua atau lebih jenis tanda bukti autentikasi secara bersamaan untuk mencapai tingkat keamanan yang lebih ketat.

Autentikasi multimodal (multimodal authentication): penggunaan berbagai tanda bukti autentikasi dari jenis yang sama untuk mencapai tingkay keamanan yang ketat.

PENGENDALIAN OTORISASI

Otorisasi (authorization): proses memperketat akses pengguna terotorisasi atas bagian spesifik sistem dan membatasi tindakan-tindakan apa saja yang diperbolehkan untuk dilakukan.

Matriks pengendalian akses (access control matrix): sebuah tabel yang digunakan untuk mengimplementasikan pengendalian otorisasi. Berikut matriks pengendalian akses:

Uji kompabilitas (compability test): mencocokkan tanda bukti autentikasi pengguna terhadap matriks pengendalian akses untuk menentukan sebaiknya pegawai diizinkan atau tidak untuk mengakses sumber daya dan melakukan tindakan yang diminta.

SOLUSI TI: PENGENDALIAN ANTIMALWARE

Salah satu dari bagian COBIT 5 DSS05.01 mendaftar perlindungan malware sebagai salah satu dari kunci keamanan yang efektif, merekomendasikan secara spesifik:

- edukasi kesadaran perangkat lunak jahat.

- pemasangan alat perlindungan anti-malware pada seluruh perangkat.

- manajemen terpusat atas sejumlah patch dan memberbarui perangkat lunak anti-malware.

- tinjauan teratur atas ancaman malware baru.

- menyaring lalu lintas masuk untuk mengeblok sumber malware potensial.

- melatih pegawai untuk tidak memasang perangkat lunak yang dibagikan atau tidak disetujui.

SOLUSI TI: PENGENDALIAN AKSES JARINGAN

Sebagian besar organisasi menyediakan para pegawai, pelanggan, dan pemasok dengan akses jarak jauh terhadap sistem informasi mereka. Biasanya, akses ini dilakukan melalui internet, tetapi beberapa organisasi masih mengelola jaringan hak milik mereka sendiri atau menyediakan akses dial-up langsung melalui modem.

PERTAHANAN PERIMETER: ROUTER, FIREWALL, DAN SISTEM PENCEGAHAN GANGGUAN

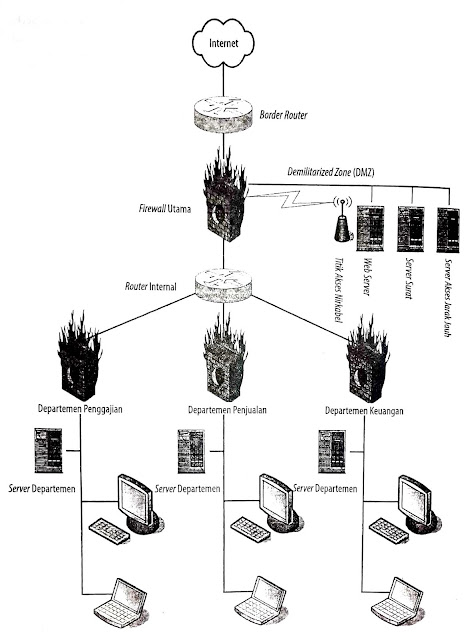

Border router: sebuah perangkat yang menghubungkan sistem informasi organisasi ke internet.

Firewall: sebuah perangkat keras yang bertujuan khusus atau perangkat lunak yang bekerja pada sebuah komputer bertujuan umum yang mengendalikan baik komunikasi masuk maupun keluar antara sistem di balik firewall dan jaringan lainnya.

Demilitarized zone (DMZ): sebuah jaringan terpisah yang berada di luar sistem informasi internal organisasi serta mengizinkan akses yang dikendalikan dari internet.

BAGAIMANA ARUS INFORMASI PADA JARINGAN: TINJAUAN MENYELURUH TCP/IP DAN ETHERNET

Berikut contoh arsitektur jaringan keorganisasian:

Router: perangkat bertujuan khusus yang didesain untuk membaca bagian alamat sumber dan tujuan pada header paket IP untuk memutuskan selanjutnya akan mengirim (rute) paket ke mana.

Mengendalikan Akses dengan Paket Penyaringan

Access Control List (ACL): seperangkat aturan IF-THEN yang digunakan untuk menentukan tindakan untuk paket yang tiba.

Penyaringan paket (packet filtering): sebuah proses yang menggunakan berbagai bagian pada header IP dan TCP paket untuk memutuskan tindakan yang dilakukan pada paket.

Deep packer inspection: sebuah proses yang memeriksa data fisik sebuah paket TCP untuk mengendalikan lalu lintas, bukan hanya melihat informasi pada header IP dan TCP.

Sistem pencegah gangguan (instrusion prevention- IPS): perangkat lunak atau perangkat keras yang mengawasi pola-pola dalam arus lalu-lintas untuk mengidentifikasi dan mengeblok serangan secara otomatis.

Menggunakan Defense-in-Depth untuk Membatasi Akses Jaringan

Salah satu dimensi lain dari konsep defense-in-depth: penggunaan multi-firewall internet untuk membuat segmentasi departemen berbeda di dalam organisasi.

MENGAMANKAN KONEKSI DIAL-UP

Remote Authentication Dial-in User Servise (RADIUS): sebuah metode standar untuk memverifikasi identitas pengguna yang berupaya untuk terhubung melalui akses dial-in.

War dialing: mencari sebuah modem menganggur dengan memprogram sebuah kompuer untuk memanggil ribuan lini telepon.

MENGAMANKAN AKSES NIRKABEL

- menyalakan fitur keamanan yang tersedia.

- membuktikan keabsahan seluruh perangkat yang digunakan untuk menetaokan akses nirkabel ke jaringan sebelum menentukan sebuah alamat IP untuk mereka.

- mengatur seluruh perangkat nirkabel terotorisasi agar hanya beroperasi pada modus infrastruktur yang memaksa perangkat untuk hanya terhubung ke titik akses nirkabel.

- menggunakan nama yang noninformatif sebagai alamat titik akases yang disebut dengan service set identifier (SSID).

- mengurangi kekuatan publikasi dari titik akses nirkabel, menempatkannya pada interior gedung, dan menggunakan antena pengarahan untuk membuat penerimaan lokal tana izin menjadi lebih sulit.

- mengenkripsi seluruh lalu lintas nirkabel.

SOLUSI TI: PENGENDALIAN PENGUKUHAN PERALATAN DAN PERANGKAT LUNAK

Endpoint: istilah kolektif untuk stasiun kerja, server, printer, dan perangkat lain yang meliputi jaringan organisasi.

KONFIGURASI ENDPOINT

Kerentanan (vulnerabilities): cacat pada program yang dapat dimanfaatkan baik untuk merusak sistem maupun mengambil kendalinya.

Pemindai kerentanan (vulnerabilities scanners): alat otomatis yang didesain untuk mengidentifikasi apakah sebuah sistem bawaan memiliki program yang tidak digunakan dan tidak perlu serta menunjukkan ancaman keamanan potensial.

Pengukuhan (hardening): proses memodifikasi konfigurasi dasar endpoint untuk mengeliminasi pengaturan dan layanan yang tidak perlu.

MANAJEMEN AKUN PENGGUNA

Praktik manajemen COBIT 5 DDS05.04 menekankan kebutuhan untuk secara hati-hati mengelola seluruh akun pengguna, terutama akun-akun yang memiliki hak terbatas (administratif) pada komputer.

DESAIN PERANGKAT LUNAK

Limpahan buffer, injeksi SQL, dan cross-site scripting adalah contoh umum dari serangan terhadap perangkat lunak yang dijakankan dalam situs.

SOLUSI TI: ENKRIPSI

Enkripsi memberikan sebuah lapisan pertahanan terakhir untuk mencegah akses tanpa izin terhadap informasi sensitif.

KEAMANAN FISIK: PENGENDALIAN AKSES

Sudah menjadi hal mendasar untuk mengendalikan akses fisik terhadap sumber daya informasi karena seorang penyerang yang ahli hanya membutuhkan beberapa menit untuk akses fisik langsung tanpa pengawasan untuk menembus pengendalian keamanan informasi yang ada.

PENGENDALIAN PERUBAHAN DAN MANAJEMEN PERUBAHAN

Pengendalian perubahan dan manajemen perubahan (change control and change management):proses formal yang digunakan untuk memastikan bahwa modifikasi pada perangkat keras, perangkat lunak, atau pada proses tidak mengurangi keandalan sistem. Beberapa karakteristik proses pengendalian perubahan dan manajemen perubahan yang didesain dengan baik melibatkan:

- dokumentasi seluruh permintaan perubahan, pengidentifikasian sifat perubahan, rasionalitasnya, tanggal permintaan, dan hasil permintaan.

- persetujuan terdokumentasi atas seluruh permintaan perubahan dilakukan oleh tingkat manajemen yang sesuai.

- pengujian seluruh perubahan menggunakan sebuah sistem yang terpisah, bukan hanya yang digunakan untuk proses bisnis harian.

- pengendalian konversi memastikan bahwa data ditransfer secara akurat dan lengkap dari sistem lama ke sistem baru.

- pembaruan seluruh dokumentasi untuk menunjukkan implementasi perubahan terbaru.

- sebuah proses khusus untuk peninjauan, persetujuan, dan dokumentasi secara tepat waktu atas "perubahan darurat" segera setelah krisi terjadi.

- pengembangan dan dokumentasi rencana "mundur" untuk mempermudah pengembalian ke konfigurasi sebelumnya jika perubahan baru menciptakan masalah yang tidak diharapkan.

- pengawasan dan peninjawan dengan cermat atas hak dan keistimewaan pengguna selama proses perubahan untuk memastikan bahwa pemisahan tugas yang sesuai telah ditetapkan.

PENGENDALIAN DETEKTIF

ANALISIS LOG

Analisis Log: proses pemeriksaan log untuk mengidentifikasi bukti kemungkinan serangan.

SISTEM DETEKSI GANGGUAN

Intrusion detection system (IDS): sebuah sistem yang menghasilkan sejumlah log dari seluruh lalu lintas jaringan yang diizinkan untuk melewati firewall kemudian menganalisis log-log tersebut sebgai tanda atas gangguan yang diupayakan atau berhasil dilakukan.

PENGUJIAN PENETRASI

Uji penetrasi (penetration test): upaya terotorisasi untuk menerobos ke dalam sistem informasi organisasi.

PENGAWASAN BERKELANJUTAN

Praktik COBIT 5 menekankan pentingnya pengawasan berkelanjutan dan kepatuhan pegawai terhadap kebijakan keamanan informasi organisasi serta kinerja keseluruhan proses bisnis.

PENGENDALIAN KOREKTIF

COMPUTER INCIDENT RESPONSE TEAM (CIRT)

Tim perespons insiden komputer (computer incident response team- CIRT): sebuah tim yang bertanggung jawab untuk mengatasi insiden keamanan utama. Empat tahapan dalam CIRT:

- Pemberitahuan (recognition) adanya sebuah masalah.

- Penahanan (containment) masalah.

- Pemulihan (recovery).

- Tindak lanjut (follow up).

CHIEF INFORMATION SECURITY OFFICER (CISO)

CISO harus memiliki tanggung jawab untuk memastikan bahwa penilaian kerentanan dan risiko dilakukan secara teratur serta audit keamanan dilakukan secara periodik.

MANAJEMEN PATCH

Exploit: sebuah program yang didesain untuk memanfaatkan dari kerentanan yang diketahui.

Patch: kode yang dirilis oleh pengembang perangkat lunak untuk memperbaiki kerentanan tertentu.

Manajemen patch (patch management): proses untuk secara teratur menerapkan patch dan memperbarui perangkat lunak.

IMPLIKASI KEAMANAN VIRTUALISASI DAN CLOUD

Virtualisasi (virtualization): menjalankan berbagai sistem secara bersamaan pada satu komputer fisik.

Komputasi Cloud (cloud computing): menggunakan sebuah browser untuk mengakses perangkat lunak, penyimpanan data, perangkat keras, dan aplikasi dari jarak jauh.

Mantap min informasinya semoga bermanfaat bagi kota semua . Perkenalkan nama saya Edwin dari atmaluhur kunjungo website saya

BalasHapushttps://www.atmaluhur.ac.id

Mantap min informasinya semoga bermanfaat bagi kita semua . Perkenalkan nama saya Edwin dari atmaluhur kunjungi website saya

BalasHapushttps://www.atmaluhur.ac.id

Izin Kak Menurut Kakak mana proses penilaian yang baik untuk digunakan?:

BalasHapus1.Penilaian Malcolm Baldrige

2.Six Sigma PMBOK

3.Penilaian ISO 9000

4.COBIT

5. IT Balanced Scorecard

terimakasih kak atas jawabannya,.perkenalkan saya Riswanto Mahasiswa dari ISB Atma Luhur